ESET, o companie lider în domeniul securității cibernetice, avertizează cu privire la răspândirea unei versiuni contrafăcute a aplicației Telegram legitime. Programul malware posedă diverse funcții spyware, cum ar fi înregistrarea apelurilor telefonice, colectarea mesajelor SMS, a jurnalelor de apeluri și a contactelor.

Dacă o aplicație rău intenționată obține acces la notificări și servicii de accesibilitate, atacatorii pot vizualiza notificările primite de la 17 aplicații, inclusiv Viber, Skype, Gmail, Messenger și Tinder, și pot intercepta mesajele de chat de la alte aplicații.

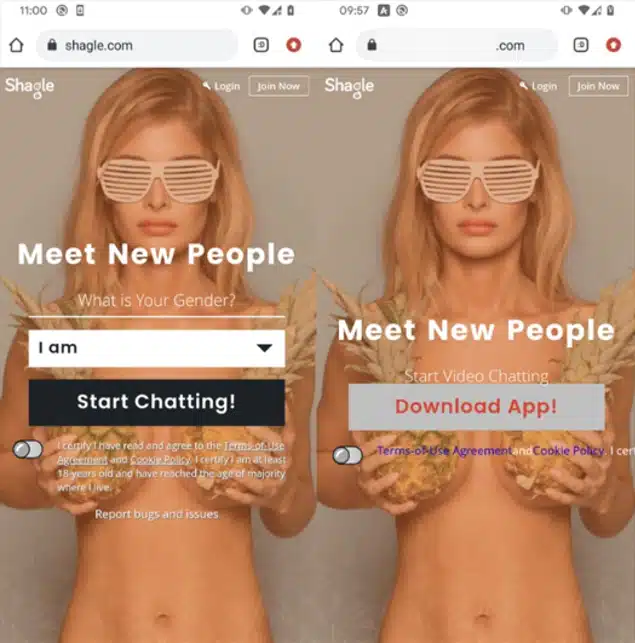

Aplicația falsă este distribuită prin intermediul unui site web fals care se deghizează în site-ul Shagle. Cu toate acestea, malware-ul nu a fost niciodată disponibil în magazinul oficial Google Play.

Codul malițios, funcționalitatea sa, numele claselor și certificatul folosit pentru semnarea fișierului APK sunt identice cu activitatea anterioară a grupului de infractori cibernetici StrongPity, confirmând conexiunea acestora cu această aplicație falsă. Analiza codului a relevat că backdoor-ul este modular, cu module binare suplimentare descărcate de pe un server de comandă și control (C&C). Aceasta înseamnă că numărul și tipul de module utilizate pot fi modificate oricând la cererea atacatorilor.

„În timpul studiului, versiunea analizată a malware-ului disponibil pe site-ul fals nu mai era activă, ceea ce făcea imposibilă instalarea și lansarea backdoor-ului. Totuși, acest lucru s-ar putea schimba oricând dacă infractorii cibernetici decid să reintroducă malware-ul”, spune Lukasz Štefanko, cercetător la ESET.

Versiunea contrafăcută a Telegram folosește același nume de pachet ca și aplicația legitimă. Numele pachetelor trebuie să fie identificatori unici pentru fiecare aplicație Android și pentru fiecare dispozitiv. Prin urmare, dacă aplicația oficială Telegram este deja instalată pe dispozitivul unei potențiale victime, este imposibil să se instaleze versiunea contrafăcută.

„Acest lucru ar putea însemna că infractorii cibernetici obligă mai întâi potențialele victime să dezinstaleze Telegram de pe dispozitivele lor, dacă este instalat, sau că atacatorii se concentrează asupra țărilor în care Telegram este rar utilizat pentru comunicare”, adaugă cercetătorul ESET.

Pentru a preveni ca astfel de amenințări să afecteze dispozitivul, specialiștii ESET recomandă respectarea unor practici de securitate cibernetică de bază, inclusiv descărcarea aplicațiilor doar din magazinul oficial Google Play, controlul permisiunilor acordate programelor, menținerea aplicațiilor și a sistemului de operare actualizate și utilizarea unei soluții de securitate care poate detecta și alerta utilizatorul cu privire la amenințări.