ESET, წამყვანი კიბერუსაფრთხოების კომპანია, ლეგიტიმური Telegram აპლიკაციის ყალბი ვერსიის გავრცელების შესახებ აფრთხილებს. მავნე პროგრამას სხვადასხვა ჯაშუშური ფუნქცია აქვს, როგორიცაა სატელეფონო ზარების ჩაწერა, SMS შეტყობინებების, ზარების ჟურნალების და კონტაქტების შეგროვება.

თუ მავნე აპლიკაცია შეტყობინებებსა და ხელმისაწვდომობის სერვისებზე წვდომას მოიპოვებს, თავდამსხმელებს შეეძლებათ 17 აპლიკაციიდან, მათ შორის Viber-დან, Skype-დან, Gmail-დან, Messenger-დან და Tinder-დან შემომავალი შეტყობინებების ნახვა და სხვა აპლიკაციებიდან ჩატის შეტყობინებების ჩაჭრა.

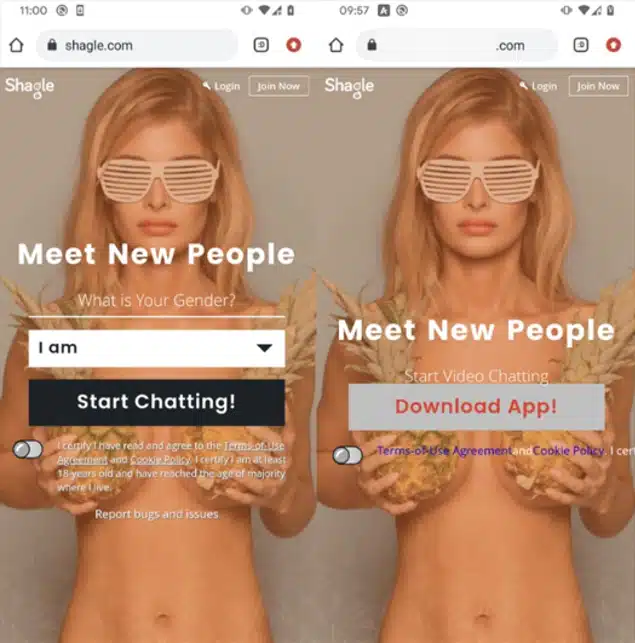

ყალბი აპლიკაცია ვრცელდება ყალბი ვებსაიტის მეშვეობით, რომელიც Shagle-ის ვებსაიტის სახელით არის შენიღბული. თუმცა, მავნე პროგრამა არასდროს ყოფილა ხელმისაწვდომი ოფიციალურ Google Play მაღაზიაში.

მავნე კოდი, მისი ფუნქციონალურობა, კლასის სახელები და APK ფაილის ხელმოწერისთვის გამოყენებული სერტიფიკატი იდენტურია StrongPity კიბერდანაშაულებრივი ჯგუფის წინა აქტივობისა, რაც ადასტურებს მათ კავშირს ამ ყალბ აპლიკაციასთან. კოდის ანალიზმა აჩვენა, რომ უკანა კარი მოდულურია, დამატებითი ბინარული მოდულებით, რომლებიც გადმოწერილია ბრძანებისა და კონტროლის (C&C) სერვერიდან. ეს ნიშნავს, რომ გამოყენებული მოდულების რაოდენობისა და ტიპის შეცვლა შესაძლებელია ნებისმიერ დროს თავდამსხმელების მოთხოვნის საფუძველზე.

„კვლევის დროს, ყალბ ვებსაიტზე არსებული მავნე პროგრამის გაანალიზებული ვერსია აღარ იყო აქტიური, რაც შეუძლებელს ხდიდა უკანა კარის ინსტალაციას და გაშვებას. თუმცა, ეს შეიძლება ნებისმიერ დროს შეიცვალოს, თუ კიბერდანაშაულები გადაწყვეტენ მავნე პროგრამის ხელახლა დანერგვას“, - ამბობს ESET-ის მკვლევარი ლუკაშ შტეფანკო.

Telegram-ის ყალბი ვერსია იყენებს იგივე პაკეტის სახელს, რასაც ლეგიტიმური აპლიკაცია. პაკეტის სახელები უნდა იყოს უნიკალური იდენტიფიკატორები თითოეული Android აპლიკაციისა და თითოეული მოწყობილობისთვის. ამიტომ, თუ ოფიციალური Telegram აპლიკაცია უკვე დაინსტალირებულია პოტენციური მსხვერპლის მოწყობილობაზე, ყალბი ვერსიის ინსტალაცია შეუძლებელია.

„ეს შეიძლება ნიშნავდეს, რომ კიბერდანაშაულები პირველ რიგში პოტენციურ მსხვერპლებს აიძულებენ, Telegram-ი თავიანთი მოწყობილობებიდან წაშალონ, თუ ის დაინსტალირებულია, ან თავდამსხმელები ყურადღებას ამახვილებენ იმ ქვეყნებზე, სადაც Telegram იშვიათად გამოიყენება კომუნიკაციისთვის“, - დასძენს ESET-ის მკვლევარი.

თქვენი მოწყობილობისთვის ასეთი საფრთხეების თავიდან ასაცილებლად, ESET-ის სპეციალისტები გვირჩევენ კიბერუსაფრთხოების ძირითადი პრაქტიკის დაცვას, მათ შორის აპლიკაციების მხოლოდ ოფიციალური Google Play მაღაზიიდან ჩამოტვირთვას, პროგრამებზე მინიჭებული ნებართვების კონტროლს, აპლიკაციებისა და ოპერაციული სისტემის განახლებას და ისეთი უსაფრთხოების გადაწყვეტის გამოყენებას, რომელსაც შეუძლია საფრთხეების აღმოჩენა და მომხმარებლის შესახებ შეტყობინების გაგზავნა.